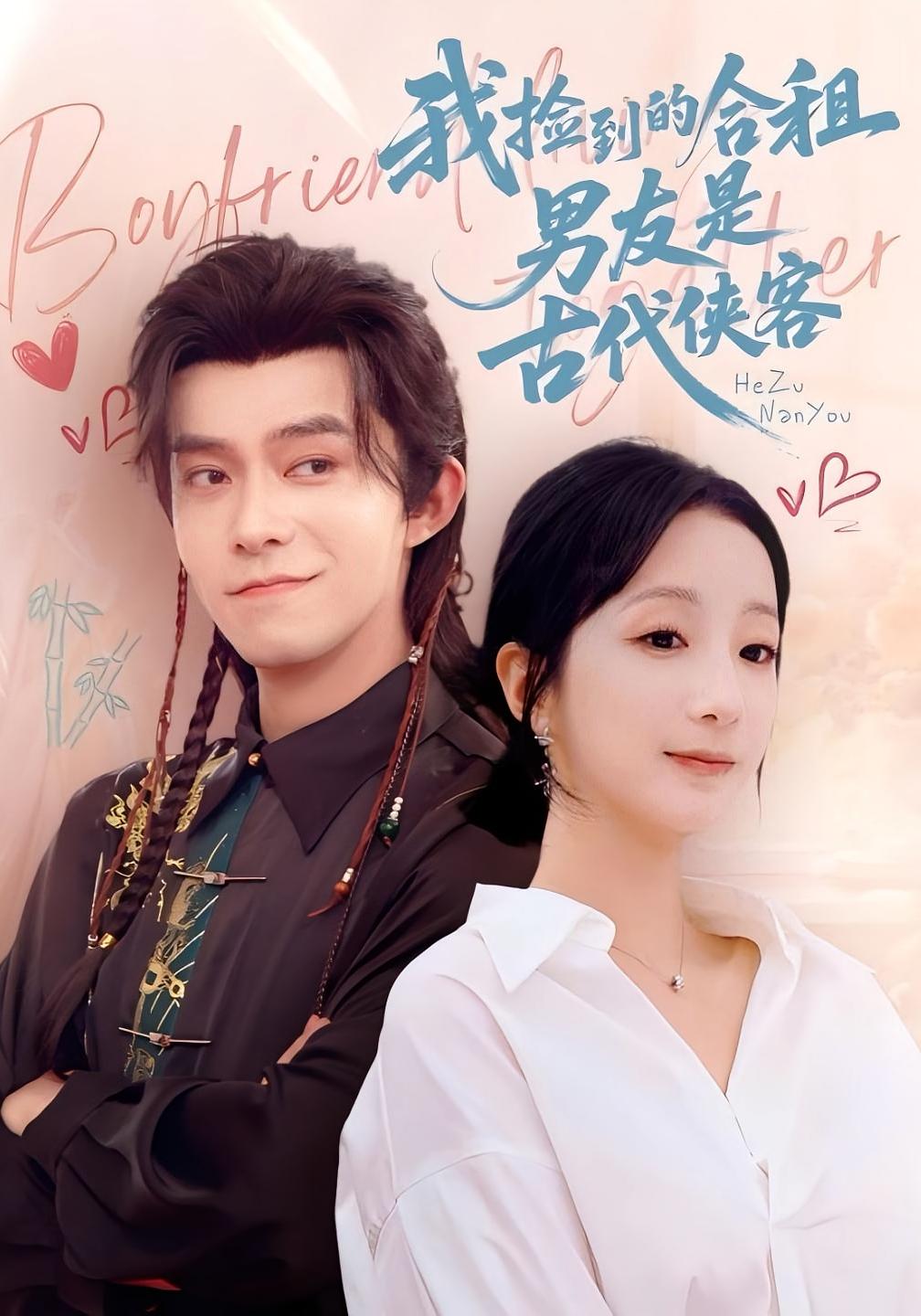

【短剧】心机美人的攻略手札 宫斗宅斗·腹黑·全90集 李景泽&刘欣盈&张庭睿

短剧介绍

江家庶女江芙为摆脱被当作替嫁工具的命运,伪装清纯游走于权贵间,在闻鹤书院与卫融雪、姜成等多人周旋,于修罗场中步步为营。后揭露身世成郡主,摆脱所有纠葛,开启新生。

短剧热评

90集追完了!结局很满意,江芙终于摆脱所有束缚开始新生活,独立女性最美!

说实话刚开始以为又是俗套宫斗剧,没想到剧情这么精彩,女主智商碾压全场太解压了。

李景泽的姜成又帅又苏,和江芙的对手戏火花四溅,希望他们能有个好结局。

服装道具都很用心,古风氛围拉满了,已经安利给闺蜜一起追剧了。

最后揭露身世那段看得我热血沸腾,庶女逆袭成郡主,这才是真正的逆袭爽文!

王年将成演的卫无双意外很出彩,虽然戏份不多但每次出场都让人印象深刻。

看到江芙在书院周旋那段手心都出汗了,修罗场太刺激了,演员张力十足。

说真的,这种智斗比那些傻白甜剧好看多了,女主全程智商在线,每个选择都有深意。

刘欣盈演的小江芙前期装清纯后期黑化,眼神戏绝了,完全看不出是新人演员。

每天下班就追这个,90集根本不够看啊!卫融雪和姜成到底谁才是真命天子,编剧快告诉我!

江芙这个角色太带感了!从庶女到郡主,看她步步为营反杀真的爽翻了,这才是大女主该有的样子。

亲近亲密亲友友谊长存生死之交互近互利互来互往侄女小妹友好不分你我不分彼此合为一体的本为一心聪慧过人相辅以主为辅

怎么一下就看完了!!!没有这么好看的短剧我怎么活啊!!看得我上班有劲了干活有力了耕田都多耕了40亩啊!!!求一双没看过这部剧我眼睛我要再看一遍[爱慕][爱慕][爱慕][爱慕]

男主超帅,男二男3也可以。但是男主地位学识能力头脑和女主更配。女主一直是向上爬的代表。看重权势胜过情爱,男主也知道。最后男主说,来依靠我吧,让你永葆荣华富贵。

这部短剧虽然时长有限,但剧情紧凑不拖沓,人物塑造鲜明立体,演员表演自然到位。画面构图简洁有力,配乐恰到好处烘托氛围,导演通过巧妙的镜头语言传递出深刻主题,整体完成度很高。

好看!勉强算是女频爽剧吧,女主的后宫是一个比一个好看啊,建议其他女频短剧男主颜值都像这个短剧看起,我不要再看到除了男主其他后宫都是丑男了

好看,女主不是恋爱脑,在短剧里面真是难得。 男主里面有两个长的还可以,在短剧丑陋的男主演们中的衬托下,真是太不容易了。

挺好看的,女主有心机有谋略

好爽,每一个都很帅,当然最帅的还是卫融雪,果不其然就是男主角。女主为了自己谋划未来地很自然,虽然哄着男性但实际为自己筹谋,最后发现来自男性的荣耀不是长久之计,靠自己的荣华富贵才能继续,当然,强强联合更为上策。

好看的 男主男配们颜值都很高 女主很漂亮也很清醒 剧情也没有很狗血 卫大卫二姜成都好帅各有各的帅法 我要去看小说啦!

好好看,这才是大女主该看的,女主简直是我梦中的样子,一个一个一个的撩,啊啊啊啊啊。每一个男主也很帅

男主都很好看,女主也很好看。演技也都在线,看如此美颜真是令人心旷神怡~[爽],推荐,大大的推荐~[爽][爽][爽]

还是挺不错的一部剧 题材新意 一女多夫制 刚开始看着觉得一般般 看到最后觉得挺不错的 挺小众的的一部短剧 看看也不错

女主一步一步选择最适合自己的路,有勇有谋 ,和池塘里的四条鱼来回拉扯,不同性格采用不同的方式,拿捏人心做的非常厉害,主角团颜值演技也都很好,期待第二部

剧情非常新颖,女主从头到尾都很清楚自己要的是什么,用尽一切手段一切办法为自己寻找出路,然后最后那个手札新感觉很有深意,感觉一切都在女主的计划中[爱慕][爱慕][爱慕]还有除了那个梁老三其他男主都很不错,尤其是卫家兄弟两

超级喜欢努力又善良的女主,男主超帅也能护住女主(づ ̄3 ̄)づ╭❤~,弟弟和姜成也很可爱,梁三就算了,哈哈哈

多少有点儿不够看,剧情删减的太多导致脑补都不够,现在是2点53分,天快亮了吧?拍的真心不错,都想去看原书了

好看好看好看,男主们都帅各有千秋,虽然我会选卫二,不过卫老大确实更有用,姨母笑看完[学会了][学会了][学会了]

四个男主都很帅,选角不错,而且卫家兄弟的选角长得也蛮像的(•̀ᴗ•́)و̑̑,男帅女美,剧情很好,不狗血,好喜欢这种女频1vn,期待能出第二部

很好,女主全程清醒,不爱任何一个男人,目标明确,就是要荣华富贵,就是要最优秀的男人,就是要做人上人,不再被别人掌握命运

精彩精彩,没有一条鱼是白钓的,女主????的厉害,聪明,有能力,男的们都很帅,看了开头,根本猜不到男主是谁!

哎呦我勒个去,随意点开没想到剧情真不错啊,女主没有外挂金手指全是自己思虑,而且女主打铁自身硬,实力强。但是我真的磕纨绔世子姜成和女主这条线啊啊啊啊[哭][爱慕]

这个剧本挺特别的,开始以为是海后,后面逐渐成长,一直清醒的知道自己要什么,该示弱示弱,该狠厉狠厉,但也有底线,不是包子的逆来顺受,也没有过分的不择手段。几位男主都挺帅的,和他们的互动也各有不同,各有各的拉扯,很有趣的本子,希望以后能拍不同的版本[鼓掌][鼓掌][鼓掌]

好看好看!人好看剧好看有逻辑不虐!女主宝宝聪明伶俐懂得为自己谋利!!!喜欢有智谋的女主!!!????

非常非常非常好看!我觉得最完美的一点就是。女主一直很冷静很聪明…一直到大结局依然没有痴迷于某个男人……很果断…一点都不给敌人翻身的机会…就算选择了其中一个男人也只是因为他的利用价值最高并不是因为爱上他了……男女主颜值都在线…还有个优点就是男主们颜值都不错……真的很少见了……

真的好久没有看到这么精彩的剧了 剧情新颖没有什么重生穿越和狗血的下药中毒谋杀的剧情,所有演员颜值可以演技也可以一集时间也很长,最后说一下女主真的很漂亮指甲修的好好第一次看她的剧期待第二季[鼓掌][鼓掌][鼓掌][鼓掌][鼓掌]

真的超级喜欢这部剧,主角们颜值都很过关,女主好好看,很顺眼的那种好看,很干净的长相,也超级有计谋,很清醒,而且自身也很有才华,动手也干净利落。男主们也都挺帅的,除了梁,别的我都好想让女主收下[快哭了][快哭了] 而且女主这也一步步在成长,逐渐领悟到:要自己做自己的掌控者。希望有后续第二部

这剧给我感觉无关爱情,只有生存的需要,女主与各角色精彩博弈,男主清醒的沉沦。符合时代背景,不会出戏。没感觉场景里人空。内容很精彩。

一直以为男主是姜成呢 女主漂亮聪慧 但可能和我没有眼缘吧 实在不吃她的颜(扣除的这一星与演员颜值无关)

冲着张庭睿的古装来看的,这个剧的古装扮相都很好看结局也满意,女主和最了解她的人在一起了。 推荐喜欢张庭睿的小伙伴都看下这个剧。 李景泽的这个妆造差了些,现代的更好看。

看到第九集,谁是男主啊?[捂脸][捂脸][捂脸] 看完了,古早不符合价值观的小说,改成这样真的已经非常好了。 一点都不油腻

短剧演员

短剧下载

二维码为夸克网盘链接,扫码免费下载

版权说明

1、本站不保存、不存储任何实质资源,以上二维码指向为网盘资源链接,其内容归对应版权方所有2、如有侵犯版权的情况,请点击下面举报/反馈按钮反馈或发送邮件[email protected]投诉说明情况3、我们核实后将第一时间删除相关内容,谢谢理解和配合